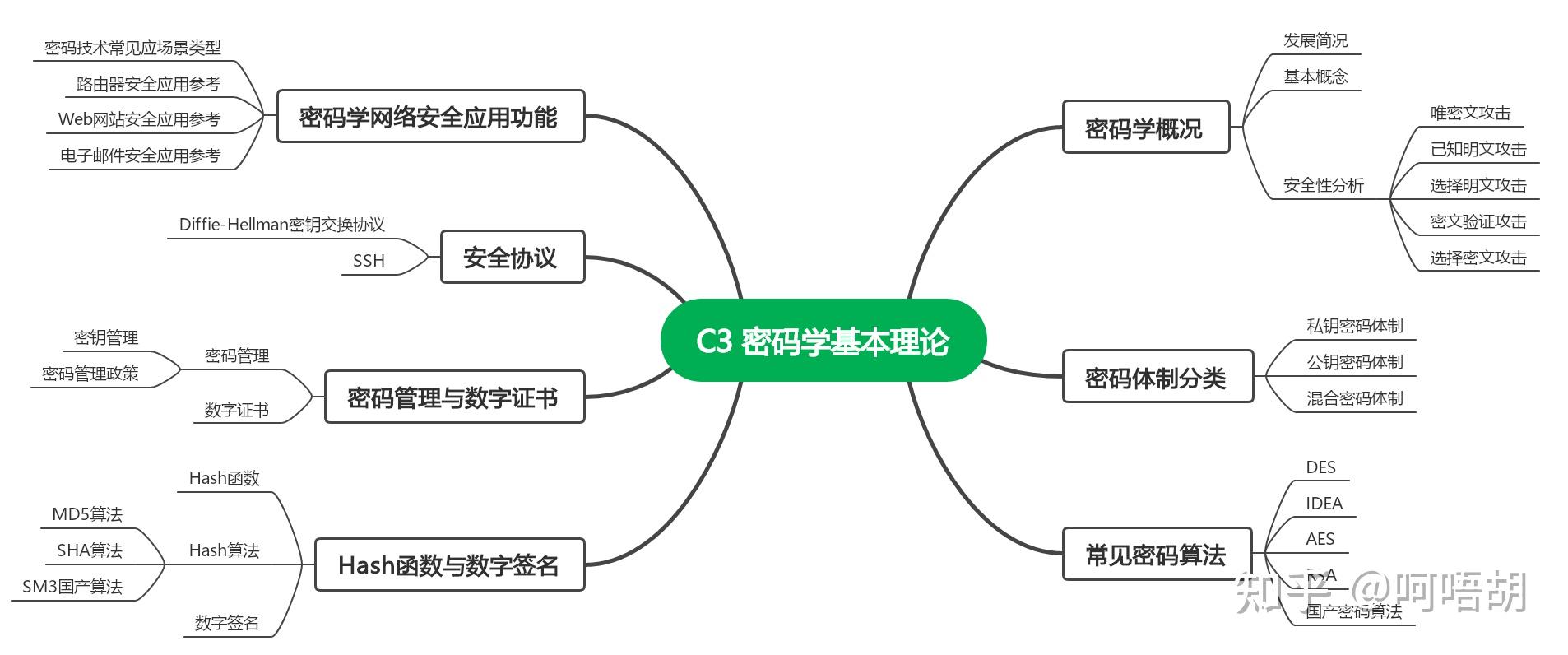

★第3章 密码学基本理论

2024最新激活全家桶教程,稳定运行到2099年,请移步至置顶文章:https://sigusoft.com/99576.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请联系我们举报,一经查实,本站将立刻删除。 文章由激活谷谷主-小谷整理,转载请注明出处:https://sigusoft.com/62491.html

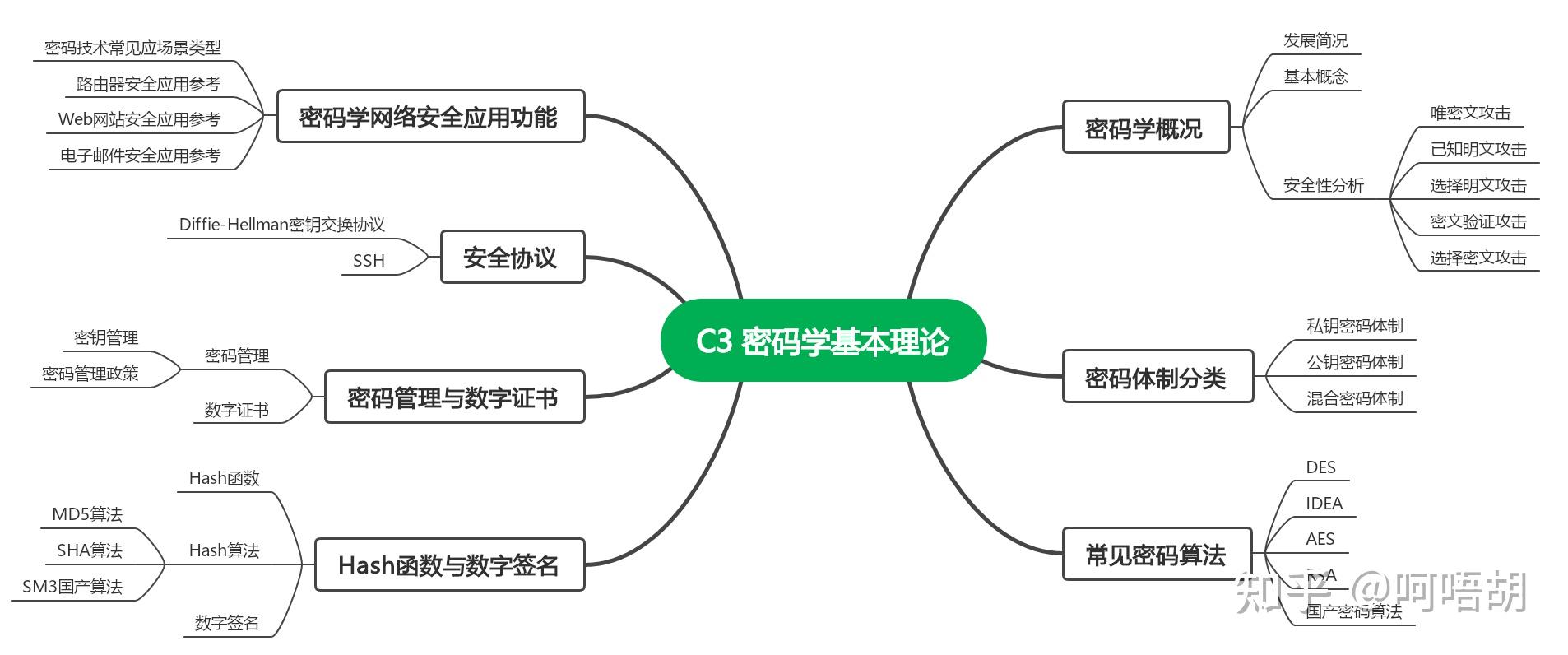

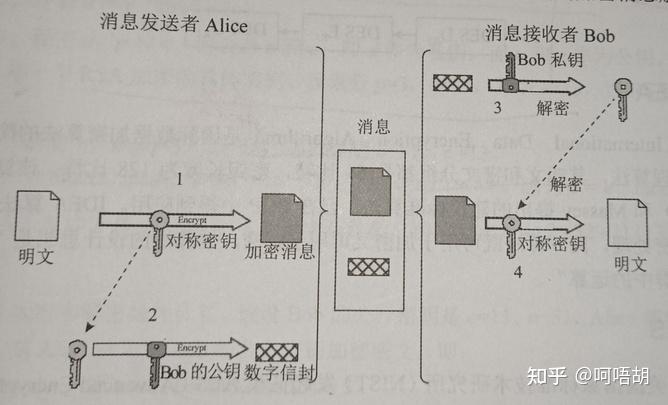

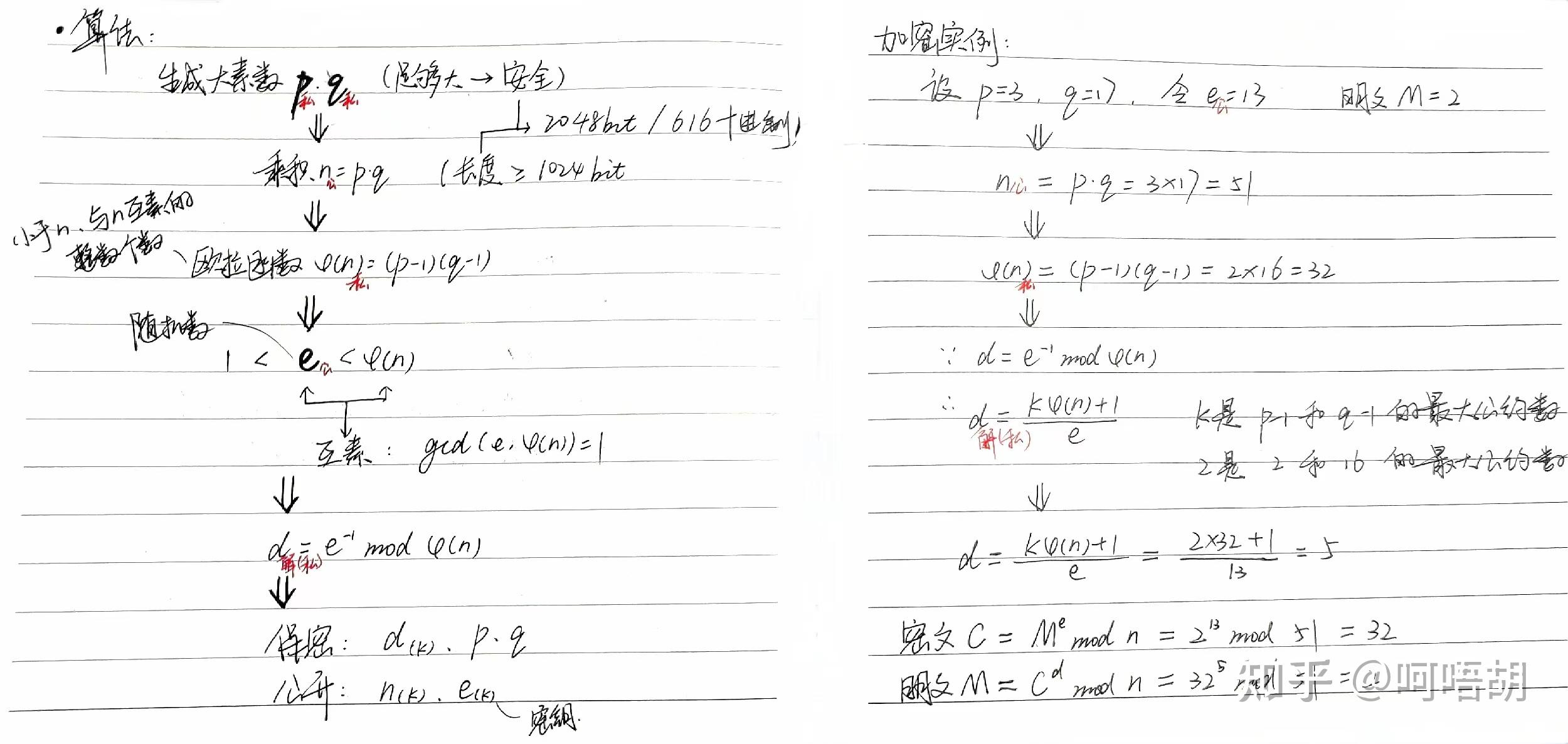

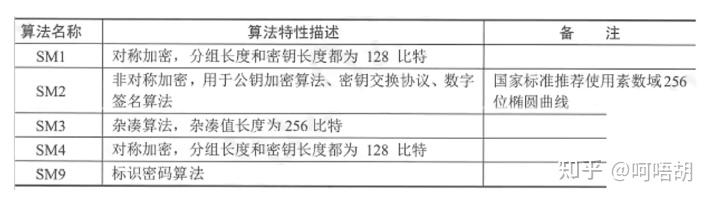

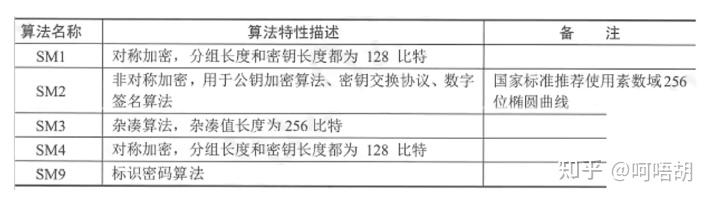

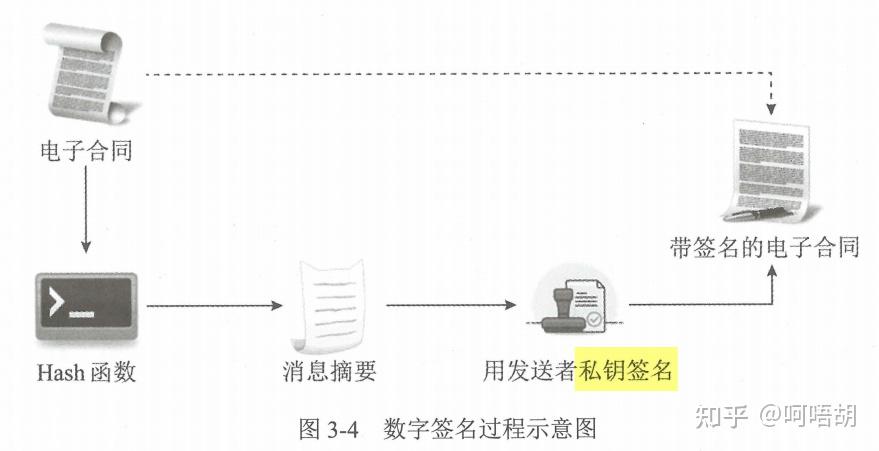

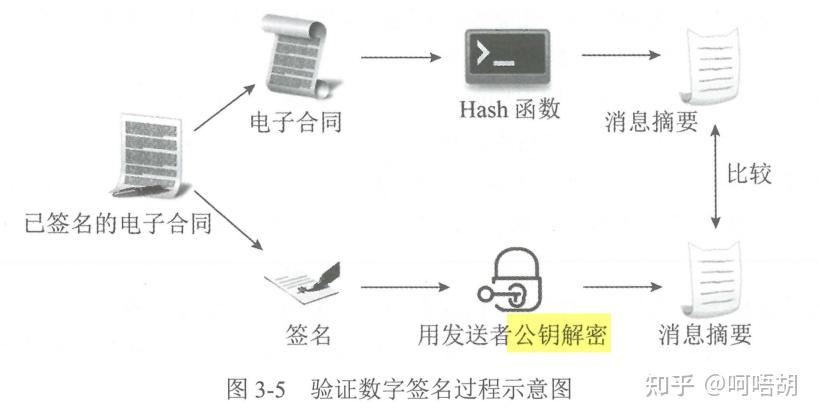

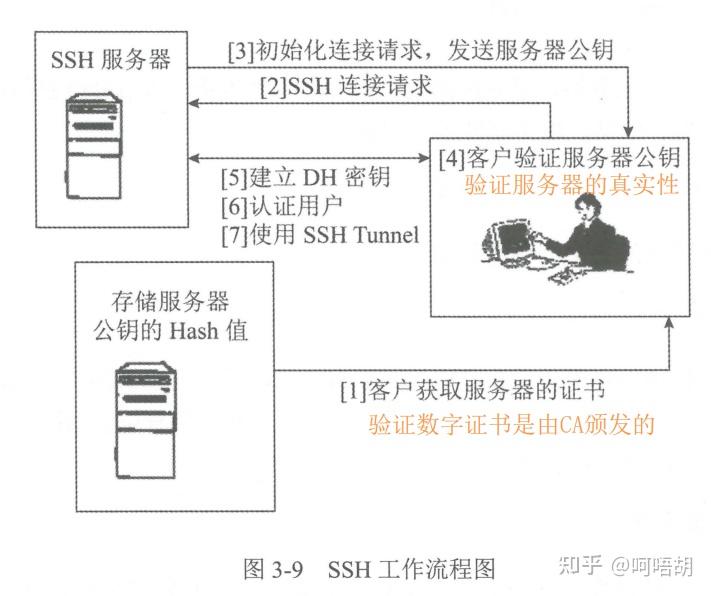

知识包括哪些_什么是密码学★第3章 密码学基本理论一、密码学概况1、密码学组成密码编码学、密码分析学2、密码学法律法规密码是网络与信息安全的核心技术和基础支撑2005-4-1实施《中华人民共和国电子签名法》2006我国政府公布了自己的商用密码算法,成为我国密码发展史上的一

★第3章 密码学基本理论

2024最新激活全家桶教程,稳定运行到2099年,请移步至置顶文章:https://sigusoft.com/99576.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请联系我们举报,一经查实,本站将立刻删除。 文章由激活谷谷主-小谷整理,转载请注明出处:https://sigusoft.com/62491.html