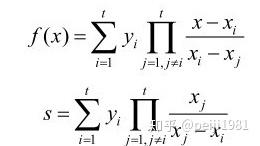

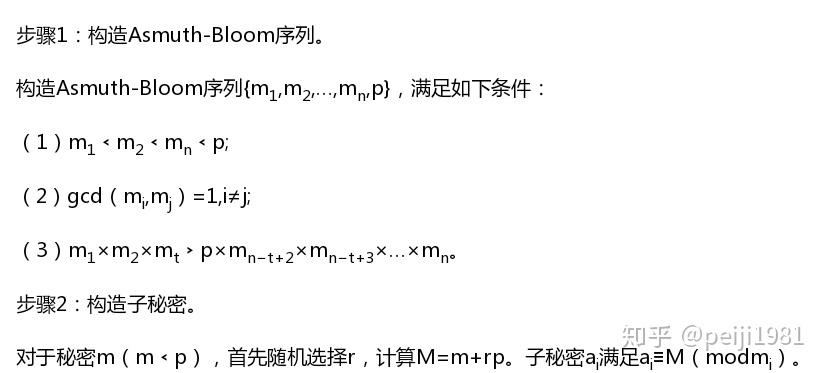

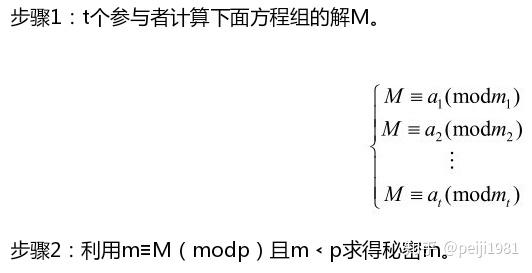

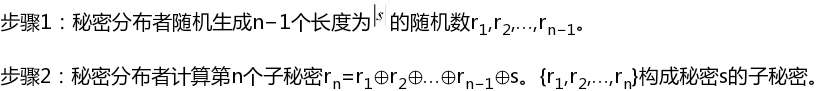

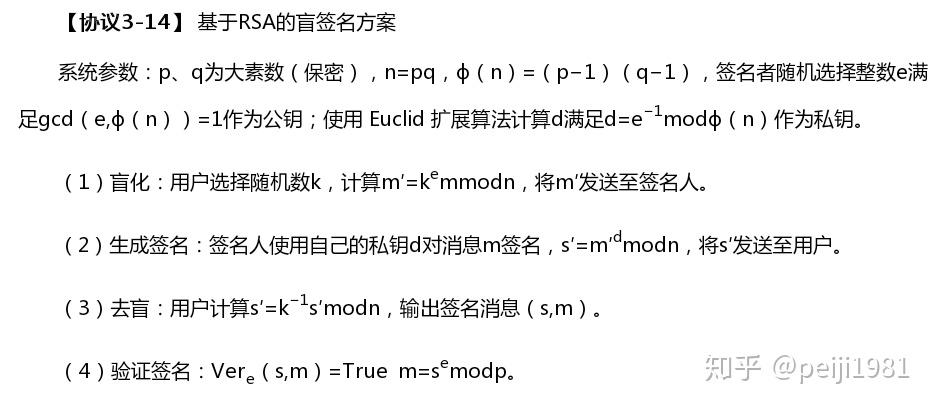

现代密码学基础 第1章 绪论 现代密码学体制 密码编码学 对称密码学算法: 通信双方使用同一个密钥实现加密和解密,依赖于密钥的保密性。 缺点:密钥的分发和管理非常复杂且实施代价很高,不适合2C多用户场景,开销极高 优点:加密速度快,适合高速保密通信 包含(1) 流密码 逐字加密方式完成加密 (2)分组密码 信息分组,每个分组中包含多个字符,然后逐字组进行加密 公钥(非对称)密码学算法:公钥加密,私钥解密 安全性:通过公钥计算出私钥在计算是困难的 优点:公钥加密体制在密钥的分配管理上容易 缺点:运算复杂、运算效率低 密码分析学 攻击穷举攻击统计分析攻击数学分析攻击 第2章 数学基础 预备知识 素数模运算群 密码学假设 大数分解困难性假设离散对数困难性假设Diffie-Hellman 第3章 密码学基础 3.1 秘密共享 定义3-1 一个完整的秘密共享算法由子密码生成算法、密码分发算法和秘密恢复算法三部分组成秘密发布者根据访问结构将秘密在参与者P中分享,每个参与者得到的秘密分额称为子秘密,由授权子集中的参与者贡献出他们持有的子秘密可以恢复被共享的秘密,但是非授权子集中的参与者不能获得关于秘密的任何消息 定义3-2 t-n 门限秘密共享: 至少需要t个参与者贡献出他们的子秘密才能恢复出秘密研究进展 可验证秘密共享 参与者提供假的子秘密,秘密无法恢复 – 交互式 – 需要参与者之间或参与者和分发者之间进行信息交互 – 非交互式 – 不需要交互信息 权重秘密共享 参与者地位不平等,职位越高恢复秘密的能力越强 主动密码共享 1.抵抗移动敌手(指逐个攻破参与者子秘密) 2.通过设置合适的门限参数和子秘密生存周期,可以保证秘密在较长时间内的安全性 – 子秘密由参与者更新,参与者之间需要进行大量的交互,效率较低 – 子秘密由分发者更新后分发给参与者 理性秘密共享 将协议分为若干轮,参与者会根据每一轮中所获得信息量的大小决定是否继续参与到协议中 动态秘密共享 场景 子秘密被分发之后,如果有新的参与者加入或有参与者退出,秘密分发者需要重新为所有的参与者分发子密码。效率低,浪费资源在秘密共享方案实施初期,由于参与者之间互不信任,因此需要设置一个较高的门限参数,随着时间的推移,参与者之间变得互相信任,这时可以降低门限值从而提高协议执行效率在秘密共享方案实施初期互相信任的参与者,在秘密共享期间由于其他原因,开始互相猜疑,因此需要提高门限值以提高系统的安全性 多秘密共享 m个秘密在n个参与方之间共享 不好的解决方案:执行多次秘密共享过程,秘密分发机构需要执行大量子秘密分发操作,同时每个员工需要保存多个子秘密,子秘密管理琐碎和执行效率低 量子秘密共享 基于三粒子纠缠态的HBB方案基于非纠缠态的GG方案基于量子态的方案 经典协议 shamir门限秘密共享 基于lagrange插值定理设计的 子秘密生成过程:秘密发布者D选取n个不同的非零素数a1, a2,…….an,并构造t-1次多项式f(x)=atxt+….a1x1+s,s是需要共享的秘密信息 – D随机的从有限域GF中选取n个不同的非零素x1,x2…xn,并计算yi=f(x) – 秘密分发阶段 – D通过安全信道将(xi,yi)分别发送给Pi 秘密恢复阶段:

2024最新激活全家桶教程,稳定运行到2099年,请移步至置顶文章:https://sigusoft.com/99576.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请联系我们举报,一经查实,本站将立刻删除。 文章由激活谷谷主-小谷整理,转载请注明出处:https://sigusoft.com/37471.html